들어가며- RBAC란?

퍼블릭 클라우드의 활용 범위 및 비중이 확대 대고 있고, 최근 늘어나는 보안 위협에 대응하기 위하여, 최근 RBAC(Role Based Access Control 이하 RBAC)을 활용한 접근제어를 메이져 CSP들이 제공하고 있으며, 이를 활용하여 클라우드 인프라 대상으로 RBAC 기반의IAM(Identity and Access management)을 도입하고 있다. RBAC 기반의 IAM은 Keyless정책을 적용할 수 있으며, 필수 최소 권한 부여 등 보안강화 효과가 높고 늘어나는 클라우드 관련 Key(ID/PW)관리의 부담을 줄여주는 효과가 있다.

전통적인 클라우드 접근 방식

전통적인 접근방식으로는 ID/PW 또는 Access Key 등 Credential을 부여 받고 접근하는 방식으로, 부여 받은 Credential 고유한 권한(Role)을 가지고 있어, 접근하는 사용자나 용도에 상관없이 Credential 기준으로 권한을 부여해야 하며, 사용자 별로 별도의 Credential을 관리할 때, 분실의 우려 등이 발생하게 된다.

이는 해당 Credential를 사용하는 모든 사용자에게 동일한 권한이 부여되어, 사용자가 필요 권한보다 많은 권한이 부여 되어, 예기치 않은 보안 위협이 될 수 있다.

이를 보완하기 위한 조치로 Token, 이중인증 등을 사용하거나, 접근 권한별 또는 사용자 별 Credential을 사용하여 보안을 강화할 수는 있으나, 분실 및 권한 오용 등의 위협에 대응하기는 어렵다.

RBAC의 개념 및 방법

RBAC은 전통적인 Credential 방식처럼 클라우드에 접근하기 위한 ID/KEY를 사용하지 않고 사용자에게 역할을 부여하는 방식으로 접근제어를 하게 된다.

RBAC의 구성요소로는 접근의 주체인 사용자(User), 수행하는 작업 및 권한의 묶음인 역할(Role), 특정 리소스에 대한 액세스 권한(Permission), 사용자가 로그인하고 사용하는 활성화된 세션(Session)으로 구성되어 있으며, 사용자(User)는 특정 작업을 위한 역할(Role)을 로그인한 세션(Session) 동안 부여 받게 되며, 해당 역할(Role)은 자원들에 대한 권한(Permission)을 가지고 있다.

RBAC을 시스템적으로 구현하기 위해서는 계정간, 시스템간, 어플리케이션간 신뢰관계에 의해서 상호간의 신뢰 관계를 구축하고, 신뢰를 기반으로 필요한 시점에 필요한 역할만 부여하는 방식으로 사용자(User)와 역할(Role) 중심으로 접근제어를 하게 된다.

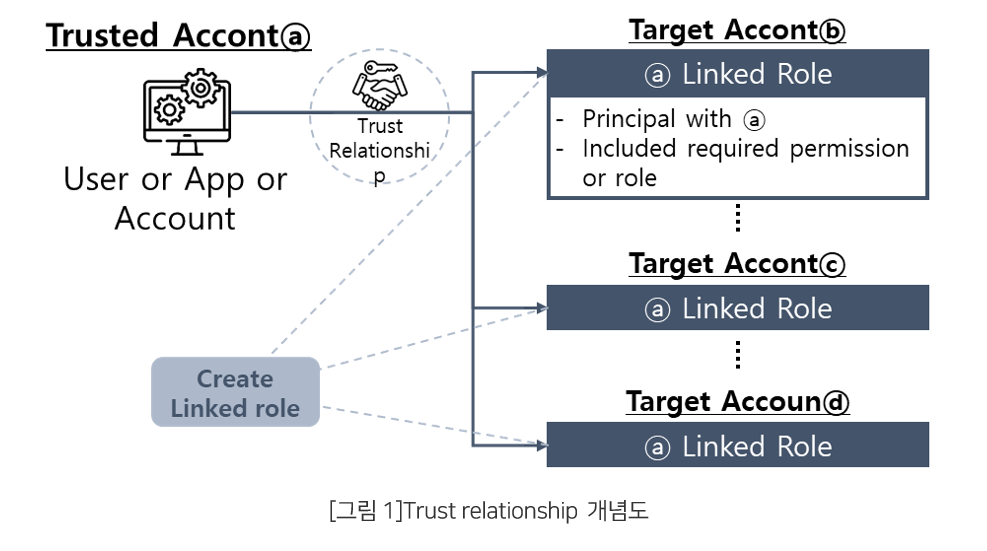

아래 그림은 신뢰 관계에 시스템적으로 구성하는 방법이다

위 그림과 같이 타겟계정이 신뢰계정을 신뢰할 수 있도록 타겟 계정(B)에 적정한 권한을 가진 Linked Role을 생성하여 타겟계정(B)이 신뢰계정을 신뢰하게 만들 수 있다. Linked Role 내에는 신뢰하는 대상이 신뢰계정(A)라는 것이 명시되어 있다.

신뢰관계가 맺어지면 신뢰관계계정(A)의 User, App, Account을 이용하여 타겟계정(B)에 직접 로그인(전통적인Credential기반 로그인)하지 않더라도 필요한 권한을 부여 받을 수 있다. 신뢰계정(A)에 로그인하거나 신뢰계정(A)에 구동되는 Application 또는 API 등을 사용하여 타겟 계정의 console 이나 자원에 대한 권한들을 부여 받아 사용할 수 있다.

그리고, 권한을 부여 받는 시점에 Linked role이 가진 모든 권한 가운데 특정 시점이나 특정 사용자에게 필요한 권한만을 부여할 수도 있으며, 이로 인해 최소 권한 부여 정책의 적용이 가능하다.

또한 적절한 IAM 시스템을 도입하여 사용자기반의 SSO, Credential기반의 로그인 차단, Key삭제 등을 통해 Keyless 정책을 적용하거나, 사내 SSO 시스템과 연계하여 사용자 기준으로 접근권한을 부여할 수 있게 되어, 기존의 Credential 방식의 생성, 관리, 폐기 절차를 간소화하고 분실 등의 위험을 줄일 수 있다.

물론 이를 위해서는 정교한 IAM 시스템이 도입되어야 한다.

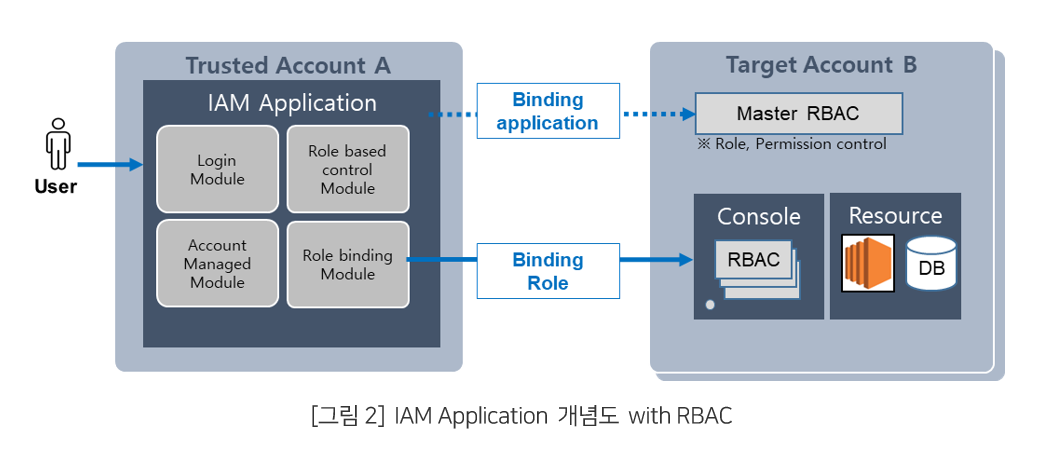

아래 그림은 IAM시스템을 사용할 경우의 계정간의 신뢰관계를 보여주는 그림이다. Application 또는 계정은 Master RBAC role과 Binding되어 있어 신뢰관계를 유지하고, 사용자는 타겟계정에 로그인하는 시점에 필요한 RBAC을 부여 받는다.

위와 같이 잘 만들어진 IAM 시스템은 SSO로그인을 통한 사용자에게 Role을 binding하여 꼭 필요한 시점에 필요한 만큼의 권한을 제공하며, 사용자는 타겟계정에 접근하기 위해 어떠한 IAM/SSO외에 로그인 절차가 필요하지 않다. 또한, Target Account들에 필요한 인프라작업, 점검절차 등을 IAM을 통해서 일괄적으로 작업하거나 통제할 수 있다.

RBAC 기술을 활용한 IAM 시스템을 구축할 경우, 사내 늘어나는 퍼블릭 클라우드를 효율적으로 관리 할 수 있을 뿐만 아니라, 최소권한 부여, Keyless 보안 강화, 클라우드 중앙 통제 등의 효과를 볼 수 있으며, 복잡한 다량의 클라우드 계정을 효율적으로 관리하는데 시간과 비용 절감도 가능하다.

마치며 : RBAC의 효과

여기까지 RBAC 계정관리를 통한 IAM 의 개념에 대해서 알아보았다.

요약하면 RBAC은 사용자(User)와 역할(Role)을 기반으로 전통적인 Credential기반 접근제어를 대체할 수 있으며, Credential 관리 부담이 경감되고, 조직의 직무나 책임에 맞는 최소 권한 부여가 가능하고, Credential분실의 보안 위협을 줄일 수 있다.

이는 사내 늘어나는 퍼블릭 클라우드를 효율적으로 관리 할 수 있을 뿐만 아니라, 보안 강화 및 클라우드 중앙 통제 등의 효과를 볼 수 있으며, 복잡한 멀티클라우드 계정을 효율적으로 관리하는데 시간과 비용 절감의 효과를 기대할 수 있다.

장종훈 이사

컨설팅사업부 디지털전략컨설팅팀

EPC, 전자, 제조, 서비스 업종의 삼성 관계사와 일반 기업 고객을 대상으로 프로세스 혁신 및 기준정보 표준화, ISP, 디지털 전략 등에서 20년간의 컨설팅 경험과 전문성을 보유하고 있습니다.

Register for Download Contents

- 이메일 주소를 제출해 주시면 콘텐츠를 다운로드 받을 수 있으며, 자동으로 뉴스레터 신청 서비스에 가입됩니다.

개인정보 수닙 및 활용에 동의하지 않으실 경우 콘텐츠 다운로드 서비스가 제한될 수 있습니다.

파일 다운로드가 되지 않을 경우 s-core@samsung.com으로 문의 주십시오.